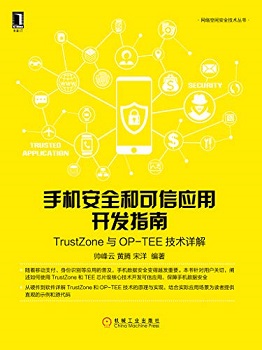

基本信息

- 出版社 : 机械工业出版社; 第1版 (2018年10月15日)

- 出版日期 : 2018年10月1日

- 品牌 : 北京华章图文信息有限公司

- 语言 : 简体中文

- 文件大小 : 29493 KB

- 帅峰云 (作者, 编者), 黄腾 (作者, 编者), 宋洋 编著 (作者), 宋洋 (编者)

- 下载格式:azw3、epub、mobi

内容简介

TrustZone技术是一种提高ARM芯片安全性的技术,OP-TEE是基于ARM的TrustZone技术搭建的可信执行环境。两者的结合可为系统软件提供硬件级别的安全保护。本书主要分为4篇,总计25章,第一篇介绍了TrustZone技术的背景、实现原理、系统基本框架以及OP-TEE开发环境的搭建;第二篇分析了OP-TEE在REE和TEE中各组件的作用和联系,为将OP-TEE集成到基于ARMv7/ARMv8处理器的开发平台打下基础;第三篇详细介绍OP-TEE内核的中断处理、进程管理和通信等主要功能的实现原理,使读者对TEE OS的架构设计有进一步的认识;第四篇介绍基于OP-TEE在加密、解密、安全存储、在线支付等方面的实际应用,以及如何开发基于OP-TEE的可信应用程序和安全驱动软件。本书适合以ARM芯片为核心的手机或嵌入式系统功能与应用开发人员和技术支持人员,以及有志于研究和学习ARM芯片安全技术的大专院校学生。

前言

近年来随着指纹支付的盛行,如支付宝、微信支付等,可信执行环境(Trusted Execution Environment,TEE)被广泛应用在手机、平板电脑等移动终端设备中。尤其是近年来谷歌对系统安全问题越来越重视,可信执行环境已成为谷歌提升系统安全性的重要技术之一,包含为人熟知的keymaster、gatekeeper等,未来在Android P上还会引入基于TUI(Trusted User Interface)衍生的Confirmation UI,这将会为使用者提供更好的安全体验。

可信执行环境是一个典型的软硬件协同合作的概念,基于ARM的TrustZone技术为系统提供资源的物理隔离,将系统执行环境区隔为安全区域和非安全区域。开发者通过使用安全操作系统(secure OS)提供的API开发更多的可信应用来实现特定的安全功能。系统的安全是环环相扣的信任链,从设备开机的安全引导到安全操作系统的安全性验证,一直到软件开发者开发的软件安全性验证,每层相扣,而可信执行环境为可信应用提供了一个基础且可信任的执行环境。

未来TEE的发展方向是多元的,TEE的应用也会进入更多的产业,除了目前大热的指纹识别之外,系统也会引入更多的生物识别技术,如虹膜与人脸识别,从摄像头获取图像到识别演算的整个过程都会在TEE中完成。此外TUI也是重要的方向之一,使用者如何确认所见即所支付,确认的支付金额或转账账号不会被别人攻击或修改,都是相当重要的安全需求。除了移动终端设备之外,车载系统和IoT设备也都有对应的安全需求,因此在可遇见的未来,TEE将会被广泛应用到不同领域、不同的电子设备中。

此外,安全应用的开发者如何将安全应用广泛部署到不同的设备中,以及如何安全升级它们也相当重要。当发现了软件漏洞,如何第一时间更新安全应用并避免版本回滚的攻击,是系统安全的一个重要议题,目前商用TEE的生态、安全应用的签名密钥都掌握在设备制造商手中,而安全应用的独立在线下发和更新,将是未来的重要技术发展方向。

机缘巧合,我认识峰云已经有相当久的时间了,他对TEE的了解相当深入,也相当用心地完成了该书,遇到有疑问与不理解的地方,他会想方设法地找出答案,他的专业与用心深受大家的肯定与赞赏。本书涵盖了TEE的硬件和软件知识,通过OP-TEE开源项目的协助,读者可以通过理论与实践的结合,深入理解TEE的原理、设计与应用。期望通过本书的出版,能够让更多人了解与接触TEE的相关知识,进而发现更多的应用场景,享受更多的安全服务,让未来的生活在因为科技更方便的同时,使用者的隐私与安全也能得到保护。

精彩书摘

11.3 ARMv8中EL3处理安全监控模式调用的实现

ARMv8架构使用ATF中的bl31来实现安全世界状态与正常世界状态之间的切换,以及安全监控模式调用的第一步处理,bl31运行于EL3,所有的安全监控模式调用在ARMv8架构中都会在EL3先被处理,然后根据不同的TEE方案使用对应的接口进行安全监控模式调用的分发,在分发之前,bl31会设定好ARM核安全状态,保存当前CPU的运行上下文并恢复将要切换到的ARM核状态对应的运行上下文。关于EL3中如何实现正常世界状态与安全世界状态的切换以及如何跳转到OP-TEE中运行,可参阅10.3节。从EL3进入OP-TEE是通过调用OP-TEE在初始化阶段提供的线程向量表来实现的,即EL3在设定CPU运行上下文时会根据SMC ID来判定是进入到vector_std_smc_entry还是vector_fast_smc_entry,在EL3中对安全监控模式调用(smc)的处理流程如图11-2所示。